ランサムウェアレポート

ランサムウェアの最新情報を確認できます。

- タイトル

- Pandoraランサムウェア

- 登録日

- 2026-04-08

- ヒット

- 538

Pandoraランサムウェア分析(WhiteDefender)

1. 概要

PandoraランサムウェアはWindowsシステムで実行され、ローカルファイルを暗号化してから .pandora拡張子を追加します。感染が進行すると、ユーザーのすべてのファイルデータ領域に Restore_My_Files.txtランサムノートを作成し、すべての拡張子を暗号化してユーザーがすぐに感染の事実を認識するようにします。

ランサムウェア情報のまとめ

| アイテム | 内容 |

|---|---|

| ランサムウェア名 | Pandora(パンドラ) |

| 変更された拡張子 | .パンドラ |

| ランサムノート | Restore_My_Files.txt |

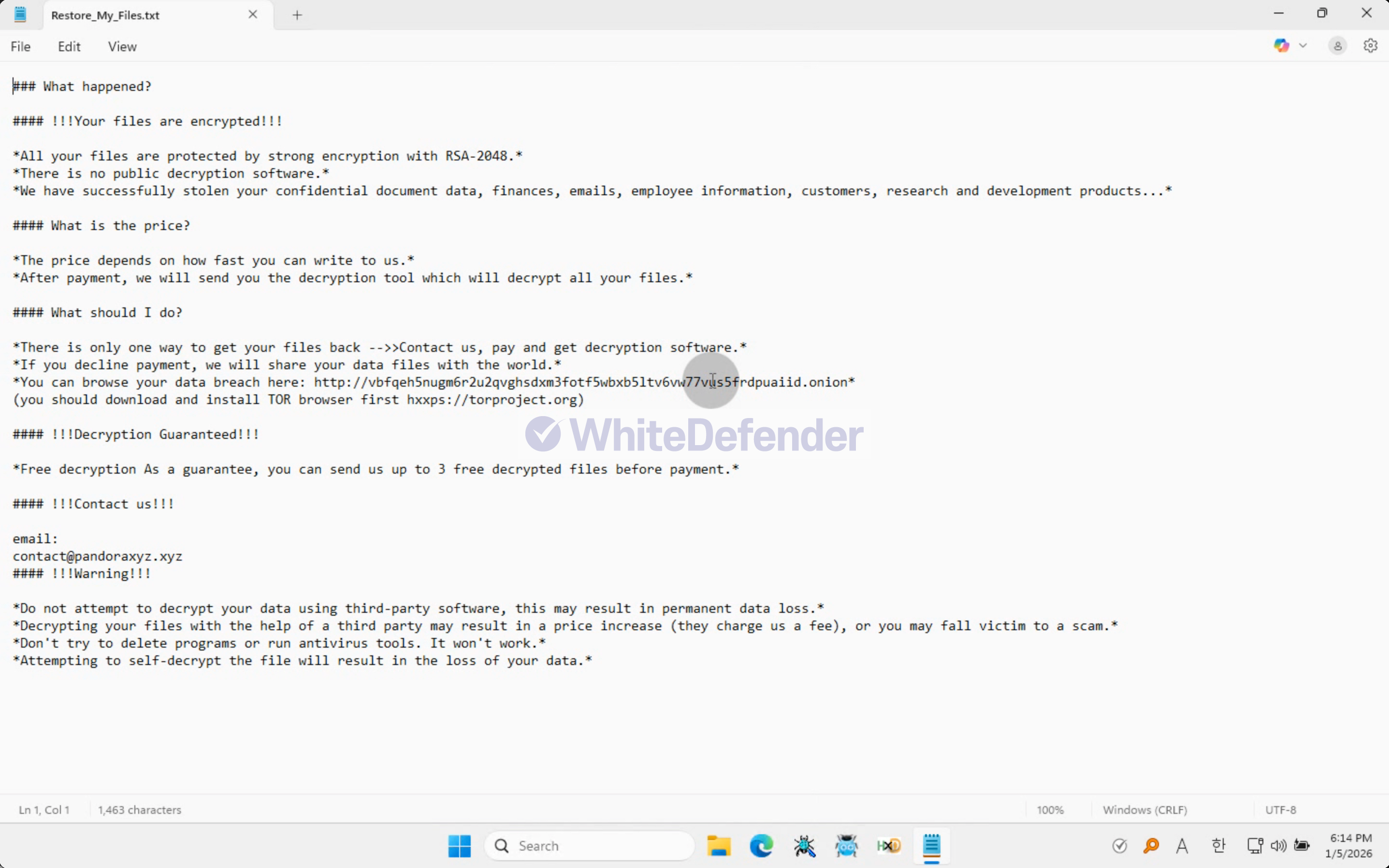

| 攻撃者の連絡先(ノートベース) | contact@pandoraxyz.xyz |

サンプル識別子

| アイテム | 内容 |

|---|---|

| サイズ | 220.50 KiB |

| タイプ | PE32+実行ファイル(コンソール)x86-64、MS Windows用 |

| MD5 | f25e25832お父さん770c5f989c986770f9e6 |

| SHA1 | 2565983f765b76a183de4b6ee793b4903e40c505 |

| SHA256 | 1f172321dfc7445019313cbed4d5f3718a6c0638f2f310918665754a9e117733 |

| SHA512 | ceb56a676e28ca413b1bbebb4039a9d4330a4eaf1a6985e5e61fc8cb3052823bedbd6cfbb24dce8f07cb1dafdc94a968847e43c74582dd3b3d26e7c8f8f7eab2 |

| CRC32 | 30cd2778 |

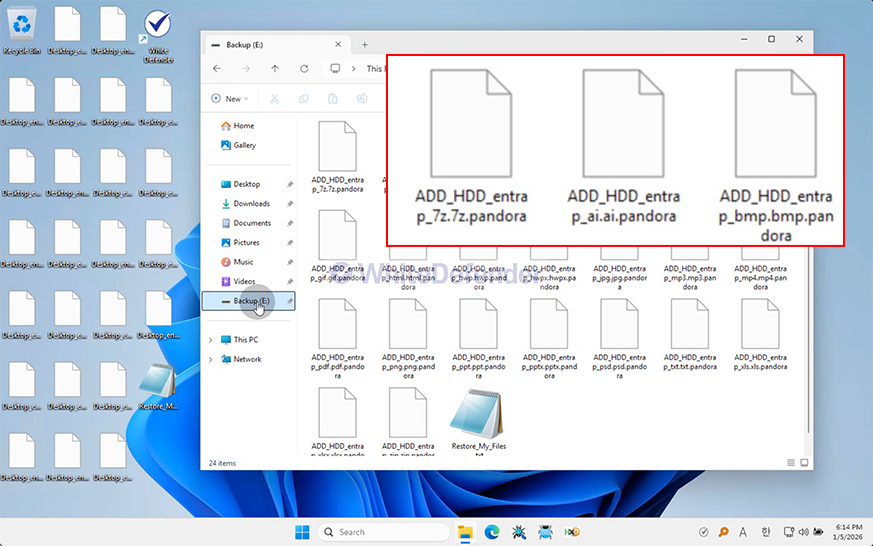

図1. Pandora感染後のデスクトップ変更画面

2. ランサムウェア動作の特徴

Pandoraランサムウェアは、実行直後にシステム内のファイルシステムをナビゲートし、ユーザーデータ領域を中心に暗号化を実行します。攻撃者は、オペレーティングシステムの正常な動作を維持した状態で、ユーザーデータのみを選択的に暗号化して金銭支払いを誘導します。

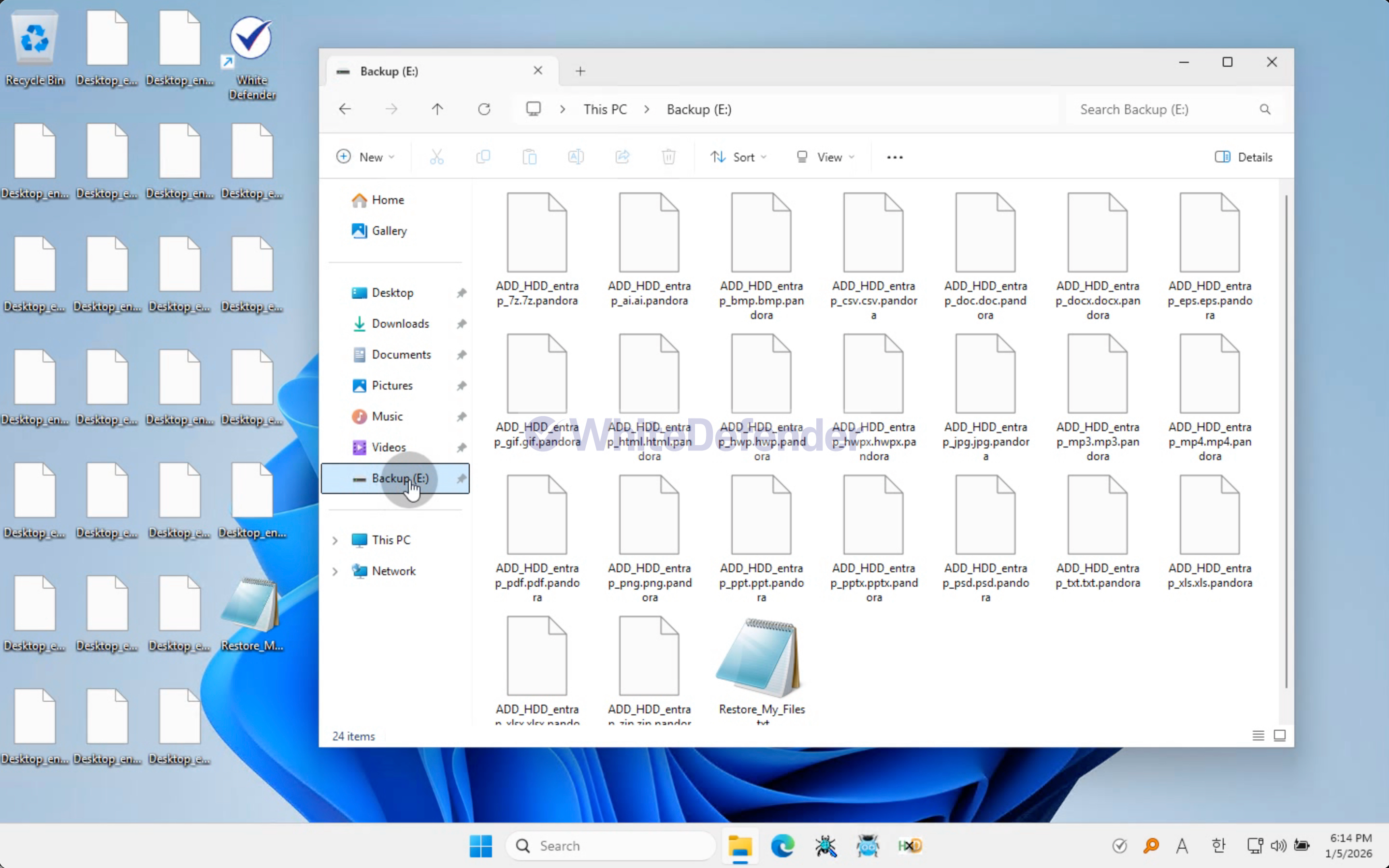

ファイル暗号化プロセスでは、複数のファイルに対して短時間で繰り返しファイルアクセス(Open)、読み取り(Read)、書き込み(Write)、名前変更(Rename)が実行され、暗号化されたファイルには.pandora拡張子が追加されます。このような一括ファイル変更(Mass File Modification)パターンは、代表的なランサムウェア行為指標として活用されています。

また、暗号化の進行と同時にRestore_My_Files.txtランサムノートが生成され、被害者に感染事実を直ちに認識し、復号化費用の支払いを要求します。コンソールベースの実行可能ファイル形式(PE32 + x64)で構成される点を考慮すると、サンプルはユーザーの介入なしに自動実行可能な構造を持ち、初期侵入後にスクリプトまたは攻撃ツールを介して実行されるランサムウェアでよく見られる特性と一致します。

- 短時間で一括ファイル I/O 発生 (File Write Burst)

- ファイル拡張子の変更を伴うRenameイベントの増加

- ランサムノートの生成と暗号化タスクの並列実行

- ユーザーデータ領域中心のオプションの暗号化

図 2. Pandora ランサムノート (Restore_My_Files.txt) コンテンツ画面

3. ランサムウェア感染の結果

ランサムウェア感染が進行すると暗号化が行われ、ランサムノートが生成され、暗号化が進行された各ファイルは拡張子が変更されて使用できなくなります。

- 主な文書・画像などファイルが.pandora拡張子に変更され、使用不可状態遷移

- Restore_My_Files.txtランサムノートの生成

- ユーザーデータにアクセスできない状態を維持する

図3. Pandoraランサムウェア感染後の暗号化されたファイル拡張子の変更例

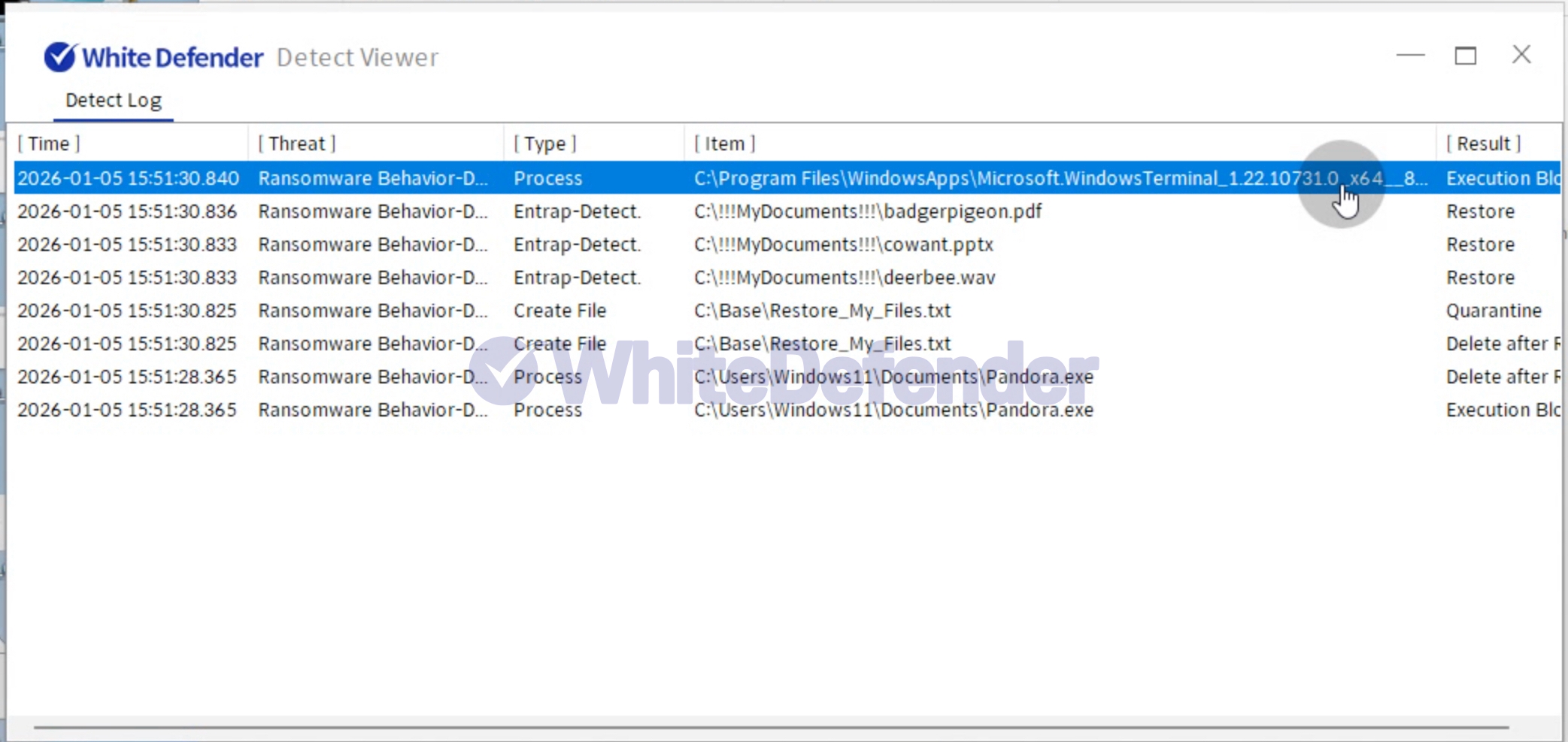

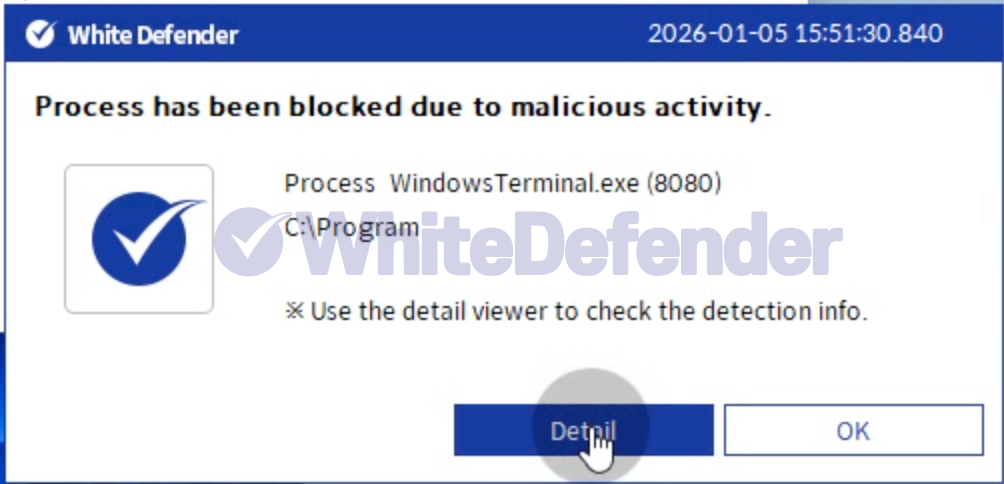

4. WhiteDefender対応

WhiteDefenderに基づいて、Pandoraランサムウェアなどのファイル暗号化行為は、行為ベースの検出エンジンを介して Ransomware Behavior‑Detectとして識別されます。特に、ファイル暗号化の過程で発生する一括ファイル変更パターンに基づいて異常行為を早期に検出でき、実行段階でプロセスをブロック(Execution Block)して暗号化の進行を中断させることができます。

また、ファイル変更イベントでは、 検疫機能と復元機能が連携してランサムウェアによるデータ破損を最小限に抑えることができます。

図 4. WhiteDefender Detect Viewer 検出ログ: Ransomware Behavior‑Detect 検出と Execution Block / Quarantine / Restore 履歴

図 5. WhiteDefender ブロック通知ポップアップ: Process has been blocked due to malicious activity

- 前の記事

- Vgodランサムウェア

- 次の記事

- AESRTランサムウェア

公式ブログ

公式ブログ 公式YouTube

公式YouTube