ランサムウェアレポート

ランサムウェアの最新情報を確認できます。

- タイトル

- Vgodランサムウェア

- 登録日

- 2026-04-08

- ヒット

- 422

Vgodランサムウェア分析(WhiteDefender)

1. 概要

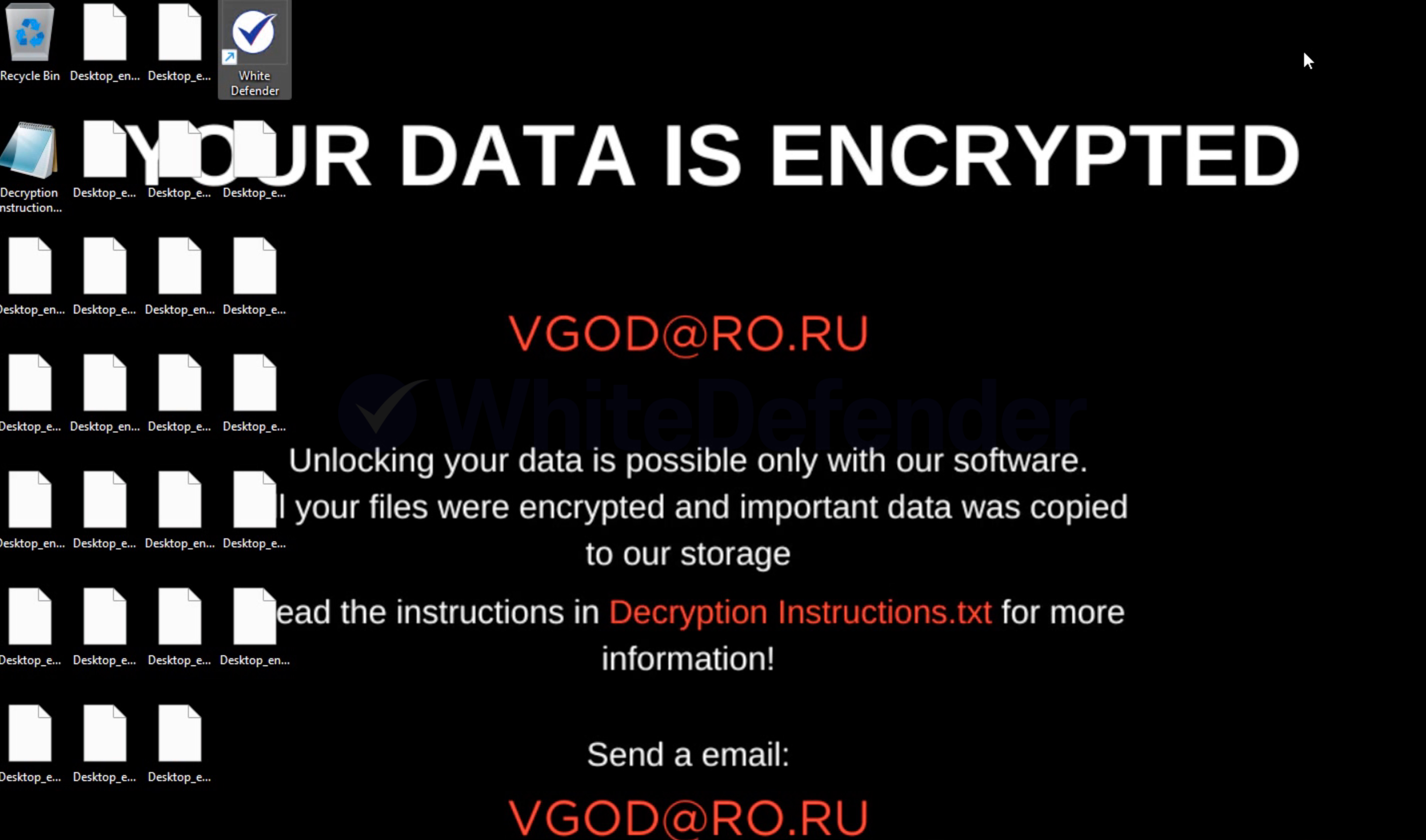

Vgod(Bugad)ランサムウェアはWindowsシステムで実行され、ファイルを暗号化して[ファイル名.拡張子.Vgod]の形式で拡張子を追加します。暗号化の進行後は、Decryption Instructions.txtランサムノートを生成し、デスクトップも「YOUR DATA IS ENCRYPTED」メッセージに変更してランサムウェア感染の被害事実をユーザーに知らせます。

ランサムウェア情報のまとめ

| アイテム | 内容 |

|---|---|

| ランサムウェア名 | Vgod(ブイガット) |

| 変更された拡張子 | ヴィーゴッド |

| ランサムノート | Decryption Instructions.txt / デスクトップガイド |

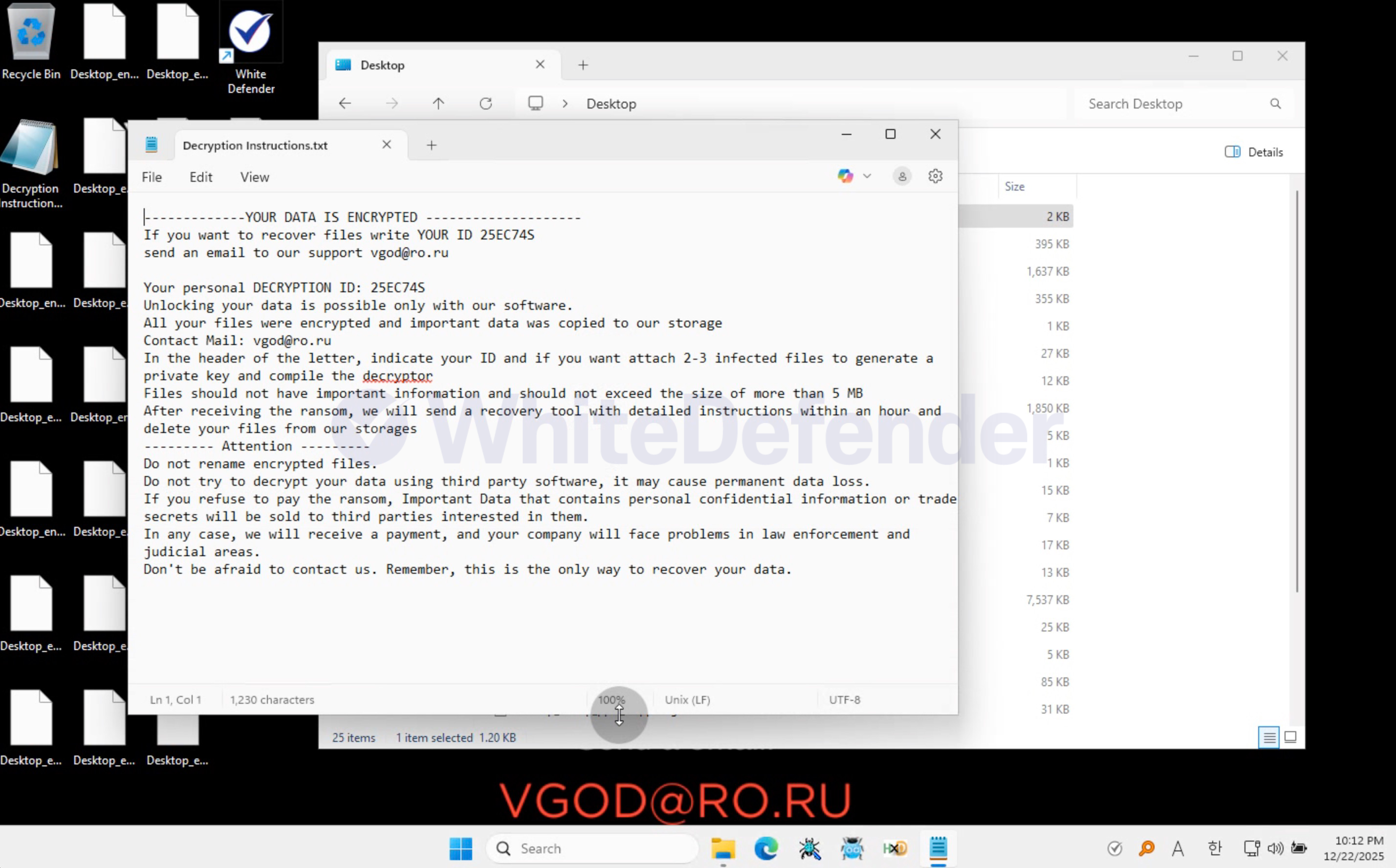

| 攻撃者の連絡先(ノートベース) | vgod@ro.ru |

サンプル識別子

| アイテム | 内容 |

|---|---|

| サイズ | 2.35 MiB |

| タイプ | PE32+実行ファイル(GUI)x86-64、MS Windows用 |

| MD5 | b0242990818149de592f1dea3f7eb085 |

| SHA1 | 1df73fb6562cce58700ff3edd869023253682a74 |

| SHA256 | 241c3b02a8e7d5a2b9c99574c28200df2a0f8c8bd7ba4d262e6aa8ed1211ba1f |

| SHA512 | d9861e756778ef3e13219ea4d8c8f674a924323aa4d86655faab65aa6f1460e7a6f24de8fb5f32c2174dd6af4f274b876c6777621466be9c3564770dadf0f45f |

| CRC32 | 86e2d5fb |

図1. Vgod感染後のデスクトップ変更画面

2. ランサムウェア動作の特徴

Vgodランサムウェアは、実行直後にローカルファイルを対象に暗号化を実行し、暗号化中にランサムノートの作成とデスクトップの変更により、ユーザーが感染の事実をすぐに認識できるようにします。

このテストと観察結果に基づいて、Vgod.exeはドキュメントフォルダパスで実行され、ファイル暗号化の試行とランサムノートの作成が同時に行われます。動作パターン上、短時間で大量のファイル書き込み(Write)と名前変更(Rename)、つまり暗号化と拡張子の変更が集中的に発生することが特徴です。

図 2. Vgod ランサムノート (Decryption Instructions.txt) コンテンツ画面

3. ランサムウェア感染の結果

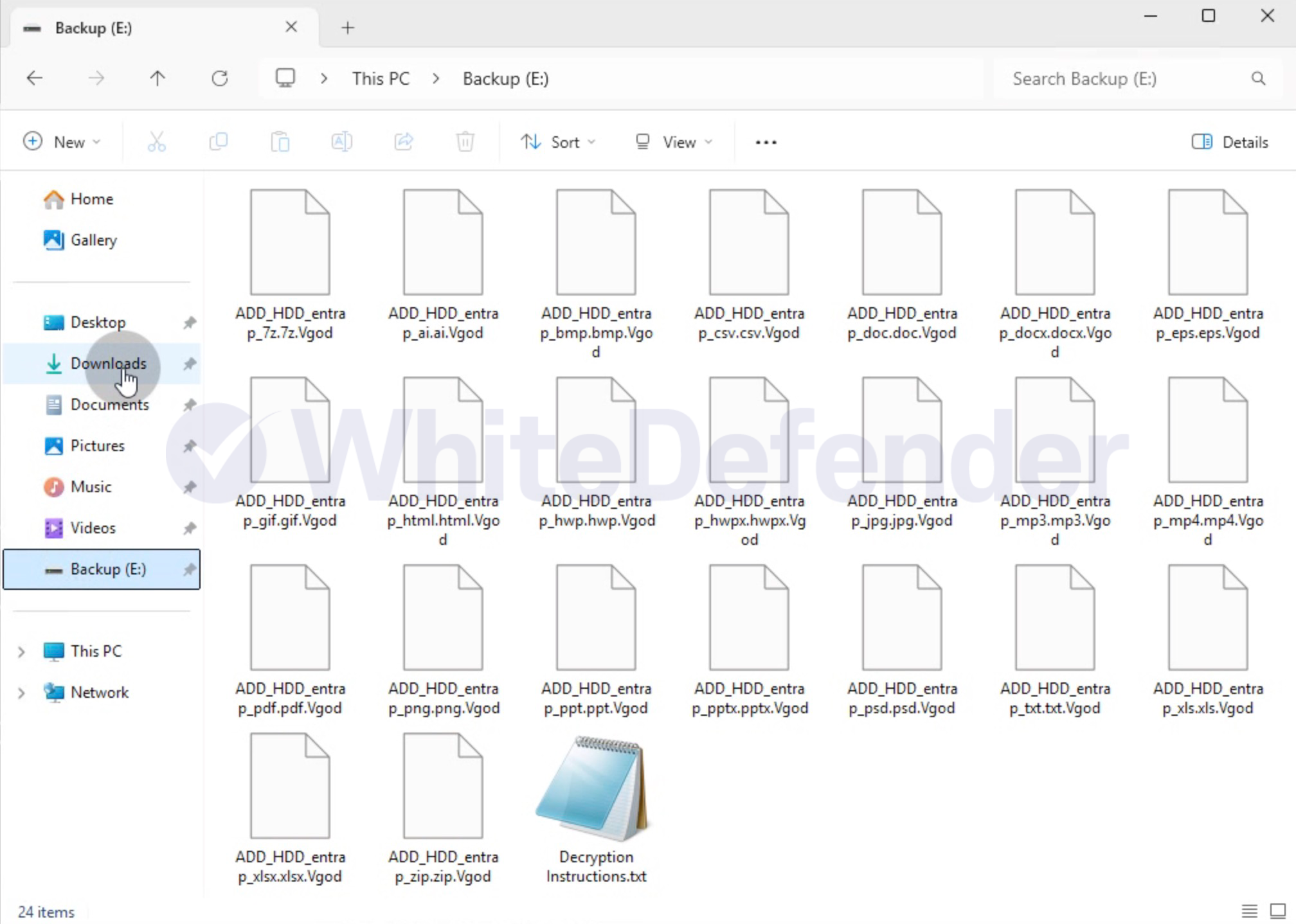

ランサムウェア感染が進行すると暗号化が行われ、ランサムノートが生成され、暗号化が進行された各ファイルは拡張子が変更されて使用できなくなります。

- 主要文書・画像などファイルが.Vgod拡張子に変更され閲覧不可

- Decryption Instructions.txtランサムノートの生成

- デスクトップがランサムメッセージに変更

- ランサムノートからメール(vgod@ro.ru)で連絡要求と脅迫性フレーズを確認可能

図3. Vgodランサムウェア感染後の暗号化されたファイル拡張子(.Vgod)の変更例

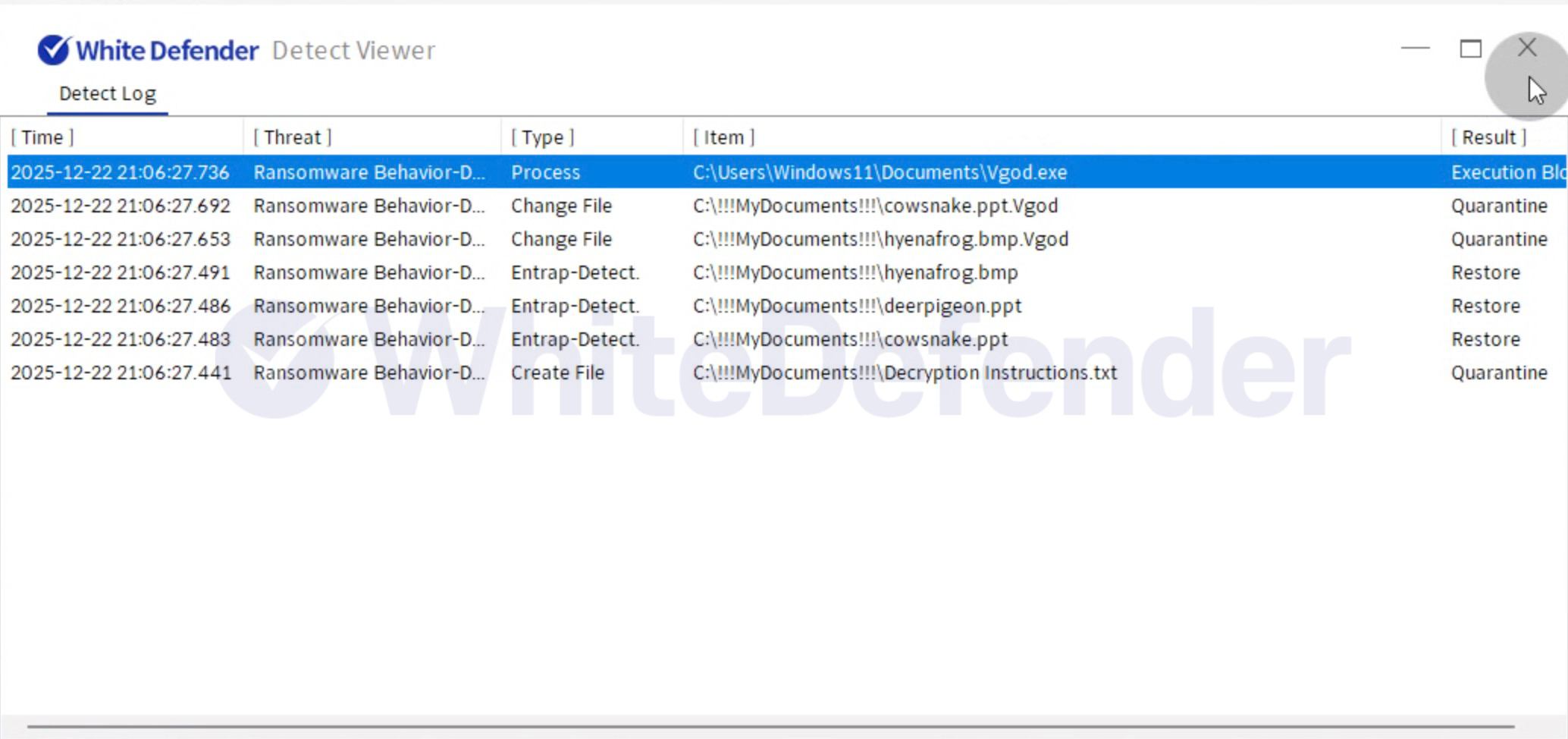

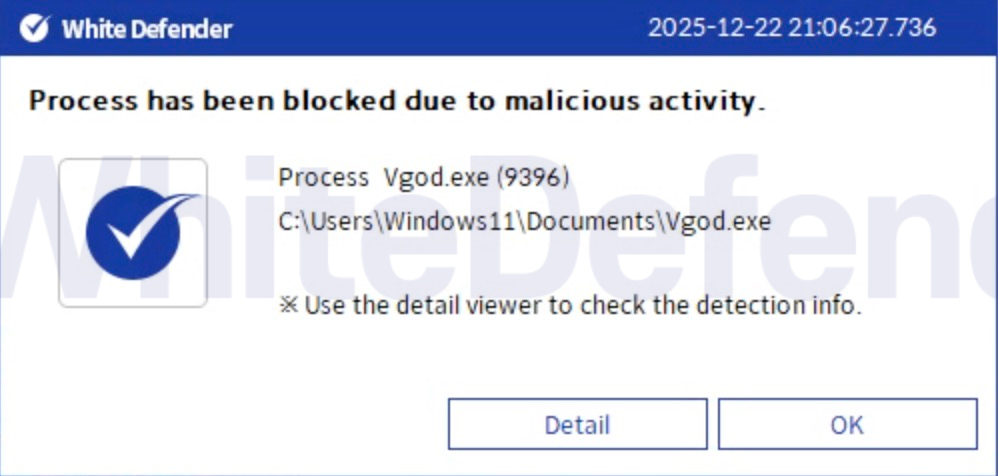

4. WhiteDefender対応

Detect Viewerログ(図4)に基づいて、ホワイトディフェンダーはVgodのファイル暗号化の兆候を Ransomware Behavior-Detectとして識別し、Vgod.exeの実行をExecution Blockでブロックしました。その後、ファイル変更イベントについては、 隔離(Quarantine)と復元(Restore)の結果がそれぞれ記録され、ブロックとダメージ最小化アクションが同時に行われたことを確認できます。

図 4. WhiteDefender Detect Viewer 検出ログ: Ransomware Behavior‑Detect 検出と Execution Block / Quarantine / Restore 履歴

図 5. WhiteDefender ブロック通知ポップアップ: Process has been blocked due to malicious activity (Vgod.exe)

- 前の記事

- 前の記事なし

- 次の記事

- Pandoraランサムウェア

公式ブログ

公式ブログ 公式YouTube

公式YouTube