ランサムウェアレポート

ランサムウェアの最新情報を確認できます。

- タイトル

- Sepsisランサムウェア

- 登録日

- 2024-04-08

- ヒット

- 260

[ Sepsis ランサムウェア ]

[ ウイルス/マルウェアの活動受付: Sepsis ランサムウェア ]

Sepsisランサムウェアの形で推定される侵害事故が発生し、

これに該当状況の確認および注意報を次のように伝えます。

Sepsisランサムウェア

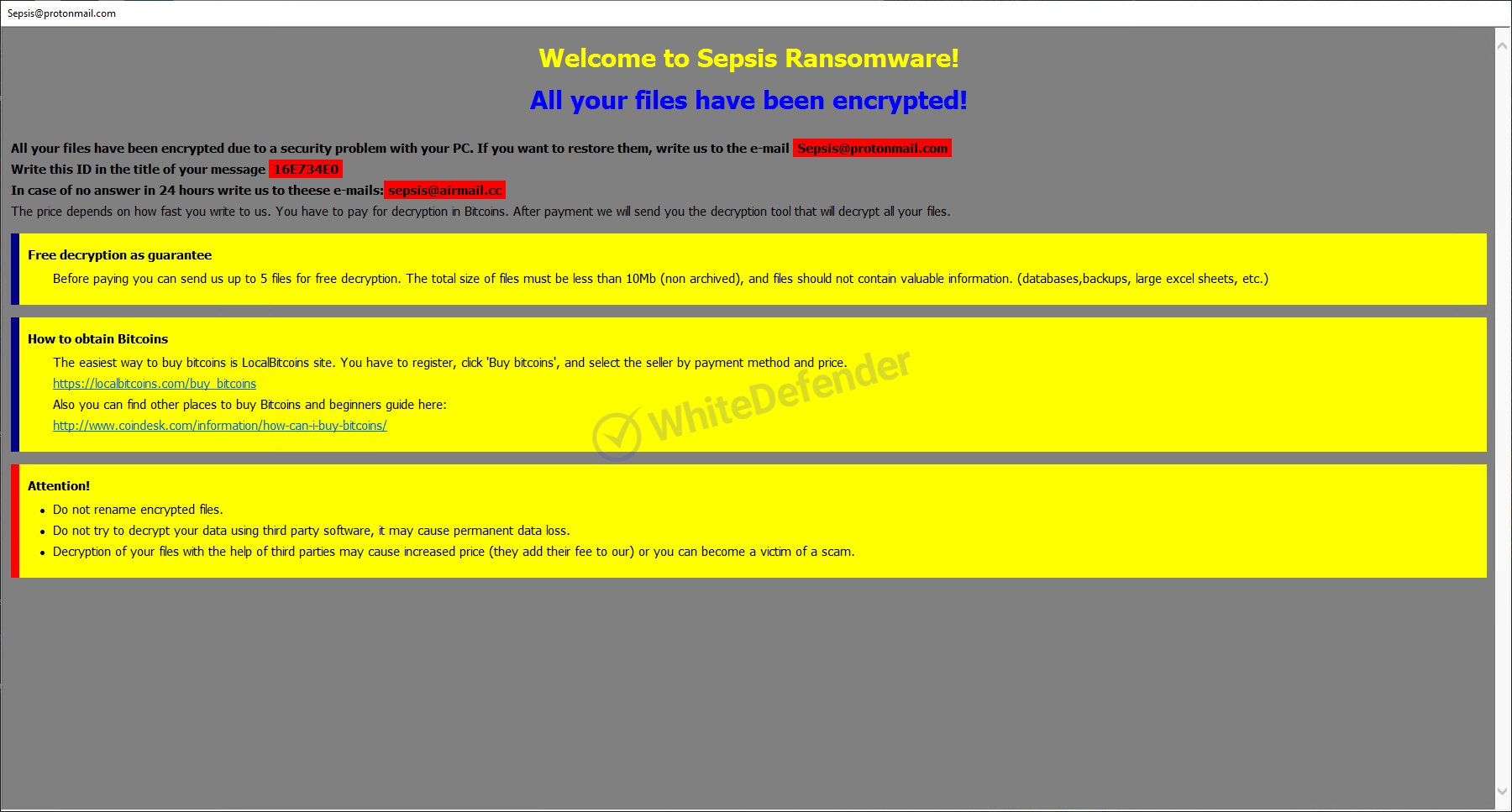

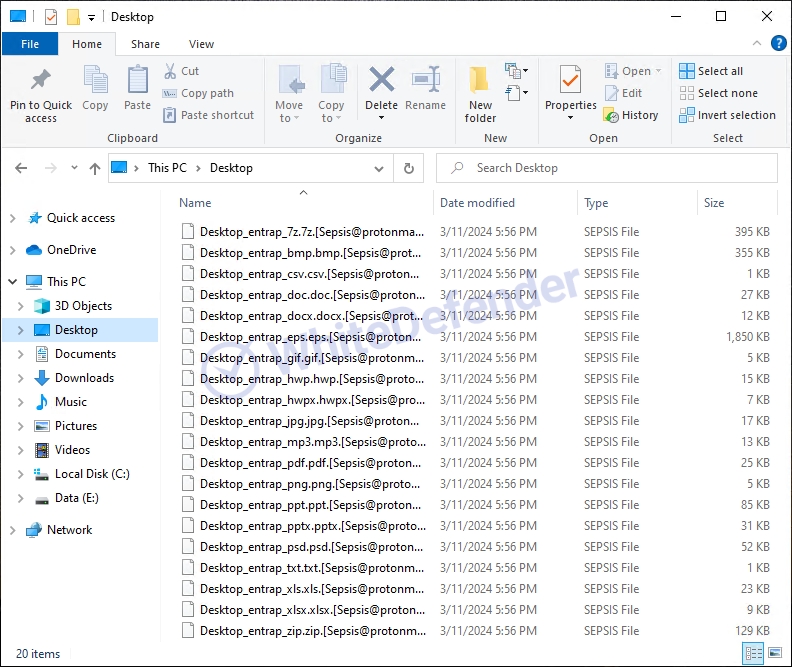

このランサムウェアはSepsisと呼ばれ、ファイル名.拡張子[Sepsis@protonmail.com].SEPSISですべてのファイルを変更している様子を見せています。

仕組み

ファイルバージョン

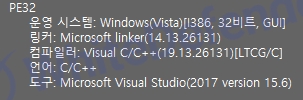

[図1 ランサムウェア実行ファイルコンパイラ情報]

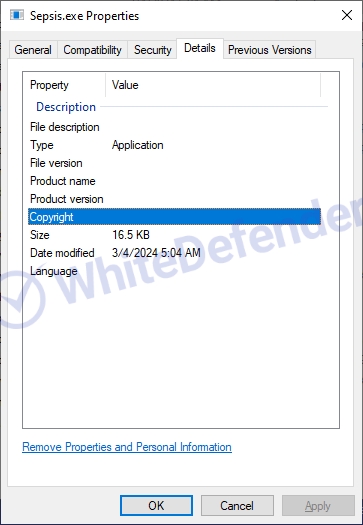

[図2ウィンドウ属性のファイル情報]

ランサムウェア動作の特徴

-

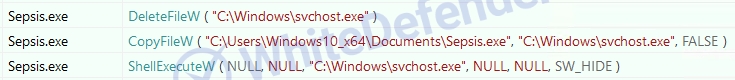

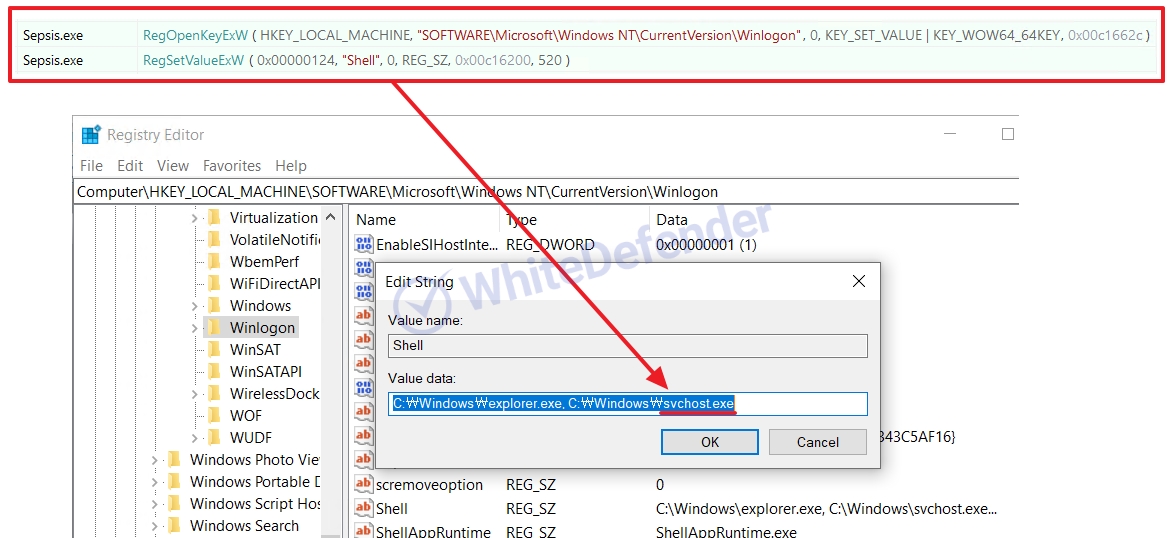

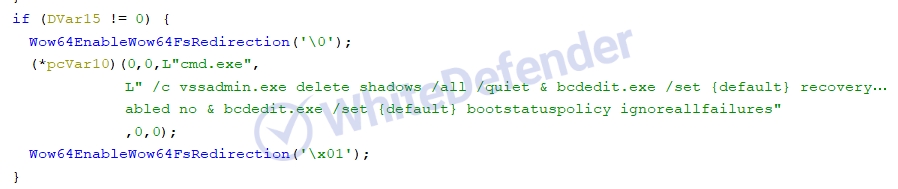

C++ ベースで実行されたランサムウェアは、実行可能ファイルを Windows フォルダに svchost.exe 名で再実行し、Windows ログイン時に自動的に実行される Winlogon に登録し、再起動時にも自動的に実行されるように適用します。シャドウコピーの削除とWindowsの復元と実行可能ファイルのエラー通知を無効にした後に暗号化を実行し、完了後にユーザーデータの回復が困難になります。

[図3 最初の実行位置のランサムウェア実行ファイルをWindowsフォルダにコピーして再実行する動的コード内容]

[図4 動的実行中のレジスト修正部分および適用されたレジストリの値]

[図5 シャドウコピーの削除とウィンドウの復元と実行エラー通知機能を無効にする内部静的コード]

感染結果

ガイダンスファイルは、WinAPIであるGetSystemDirectory関数の戻りパスに

[図5感染結果]

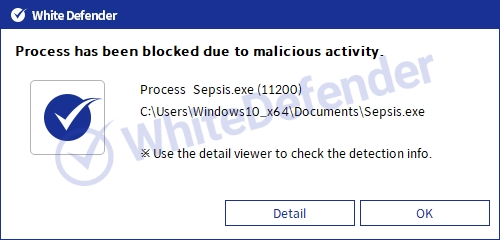

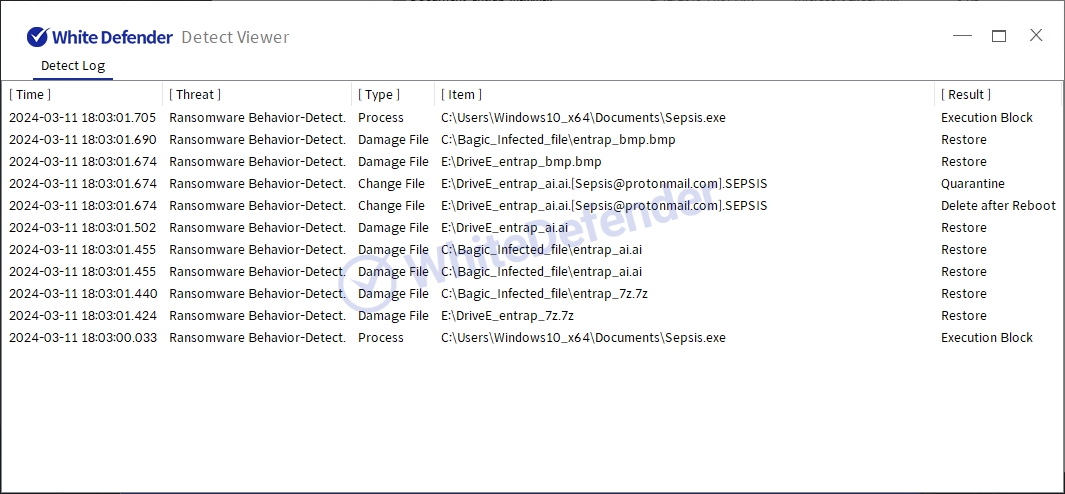

ホワイトディフェンダー対応

ホワイトディフェンダーランサムウェアの悪意のある行為やブロックの前に暗号化が行われるファイルに対してもリアルタイムで自動復元をサポートします。

[図6ブロックメッセージ]

- 前の記事

- MadCatランサムウェア

- 次の記事

- Proton ランサムウェア

公式ブログ

公式ブログ 公式YouTube

公式YouTube