ランサムウェアレポート

ランサムウェアの最新情報を確認できます。

- タイトル

- LockShit BLACKEDランサムウェア

- 登録日

- 2024-04-29

- ヒット

- 234

[ LockShit BLACKED ランサムウェア ]

[ ウイルス/マルウェア活動の受付: LockShit BLACKED ランサムウェア ]

LockShit BLACKED ランサムウェアの形で推定される侵害事故発生し、

これに該当状況の確認及び注意報を次のようにお届けいたします。

LockShit BLACKEDランサムウェア

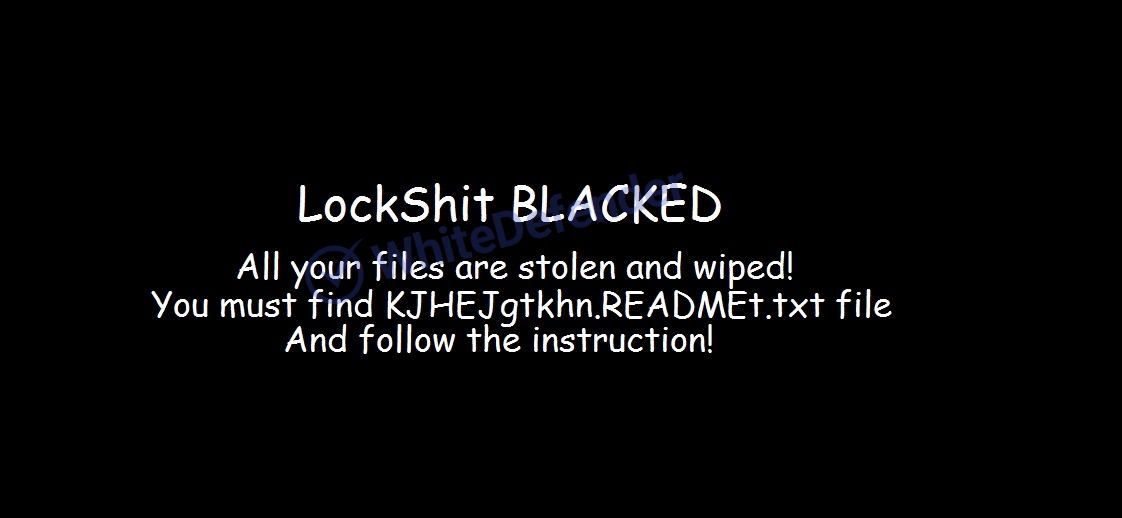

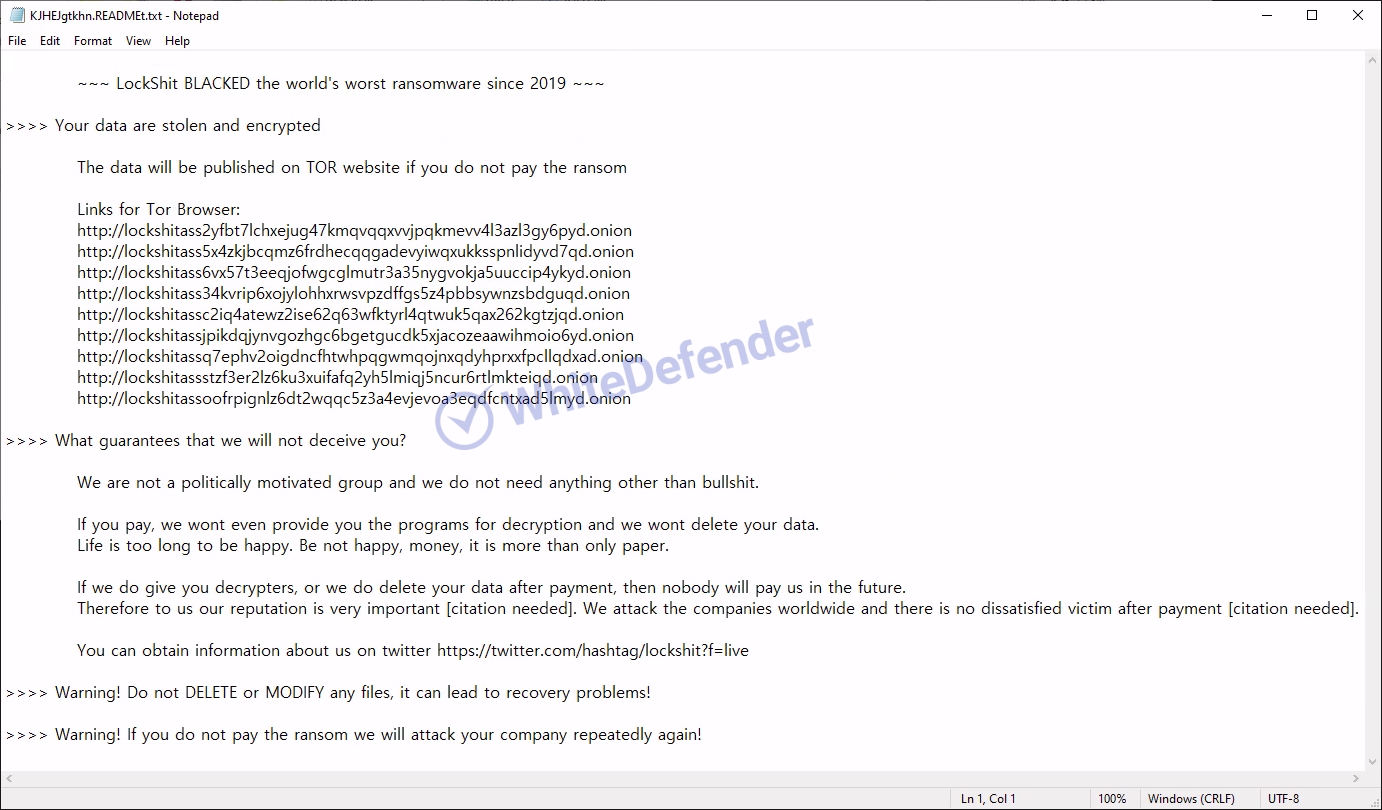

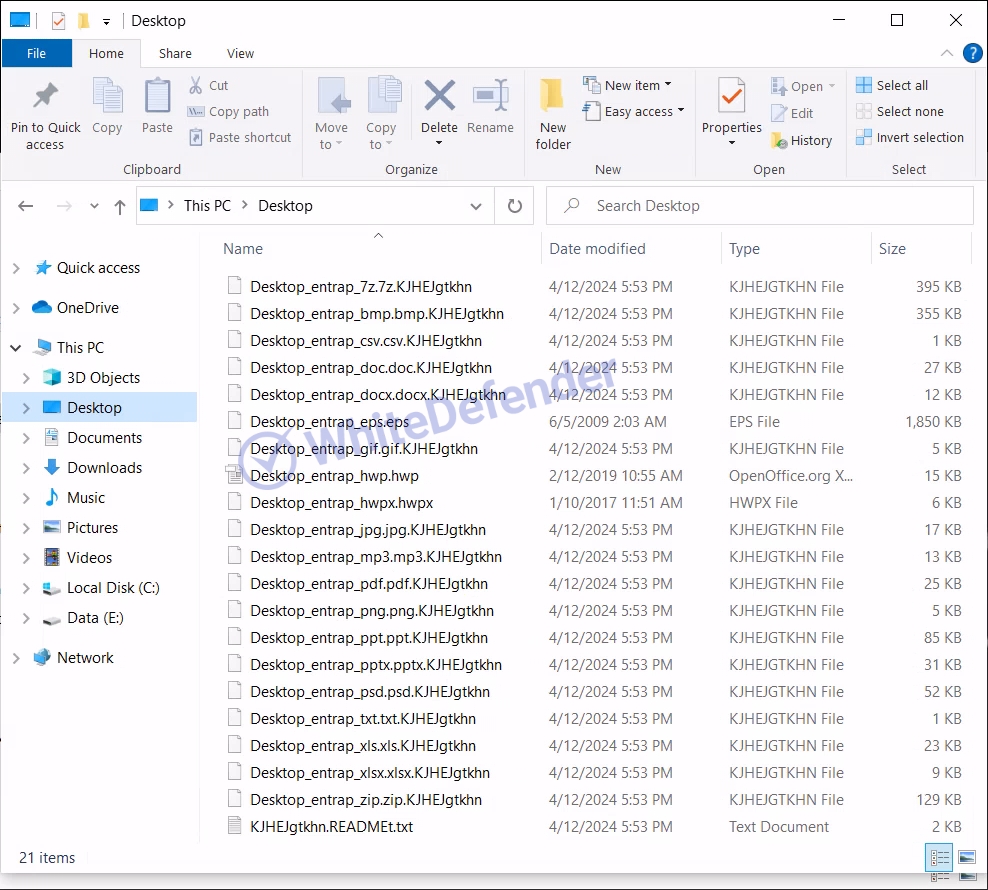

このランサムウェアはLockShitと呼ばれ、ファイル名.拡張子.KJHEJgtkhnすべてのファイルを変更している様子を見せています。

仕組み

ファイルバージョン

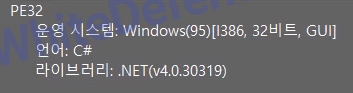

[図1 ランサムウェア実行ファイルコンパイラ情報]

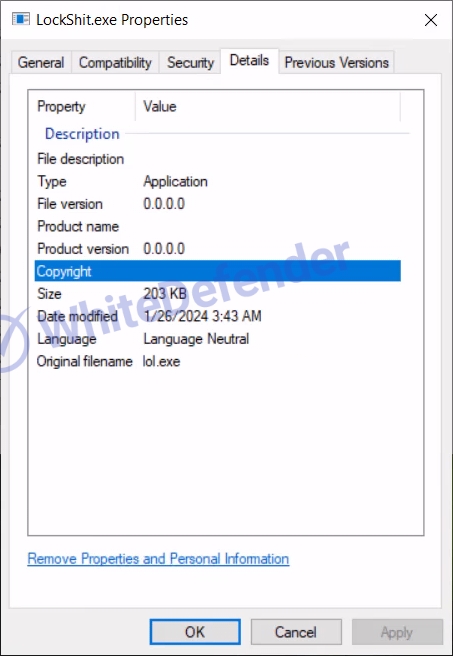

[図2ウィンドウ属性のファイル情報]

ランサムウェア動作の特徴

-

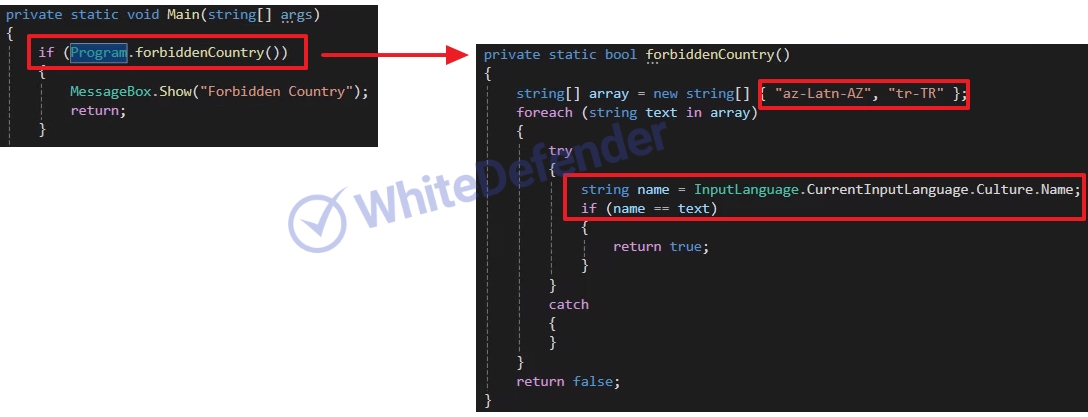

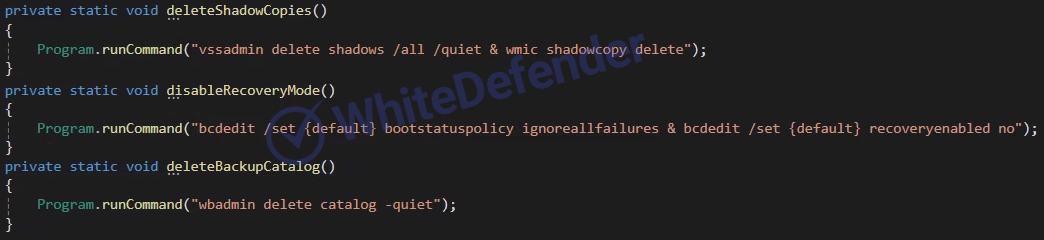

ネットベースのカオス系ランサムウェアで、Windowsの現在の言語が特定の地域コード「az-Latn-AZ」(アゼルバイジャン語-ラテン語)の場合、ラムサムウェアは実行されず、最初の実行実行時にAppdataRoamingにコピーして管理者権限で再実行します。実行中のランサムウェア名解決による重複実行防止とレジストに特定の値登録による重複暗化機能が適用されており、シャドウコピーとバックアップカタログを削除し、Windowsの基本復元とエラー通知と作業管理者を無効にします。バックアップ関連サービスを確認してサービス停止コマンドの後に暗号化を進め、ルートドライバはいくつかのフォルダを例外し、追加のドライブ(ネットワーク共有を含む)は暗号化の進捗とランサムウェア実行可能ファイルを各ルートにコピーします。

[図3特定の地域では機能しないように処理された静的コード]

[図4シャドウコピーとバックアップカタログの削除とWindowsの基本的な回復とエラー通知の無効化静的コード]

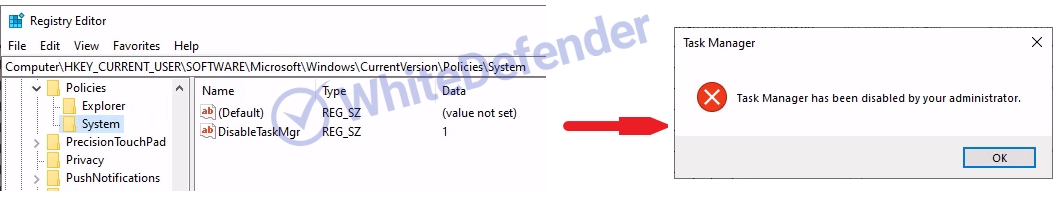

[図5レジストリに特定の値を追加することで作業管理者を無効にする]

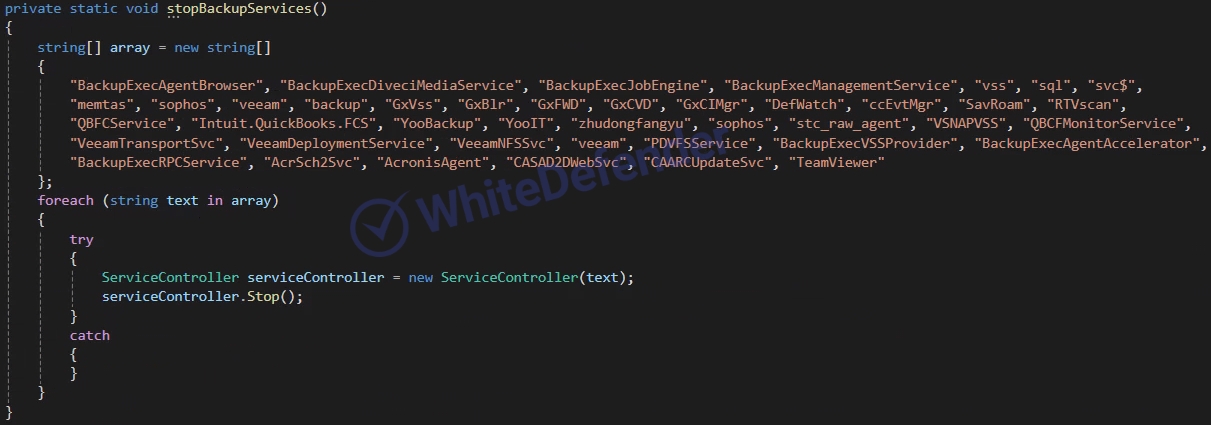

[図6バックアップ関連サービス一覧静的コード]

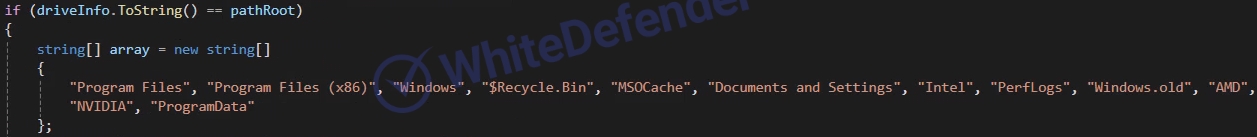

[図7 ルートドライブ暗号化時の例外項目静的コード]

感染結果

ガイドファイルは各パスに

[図8感染結果]

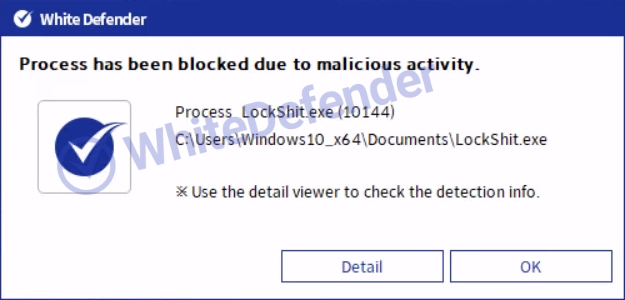

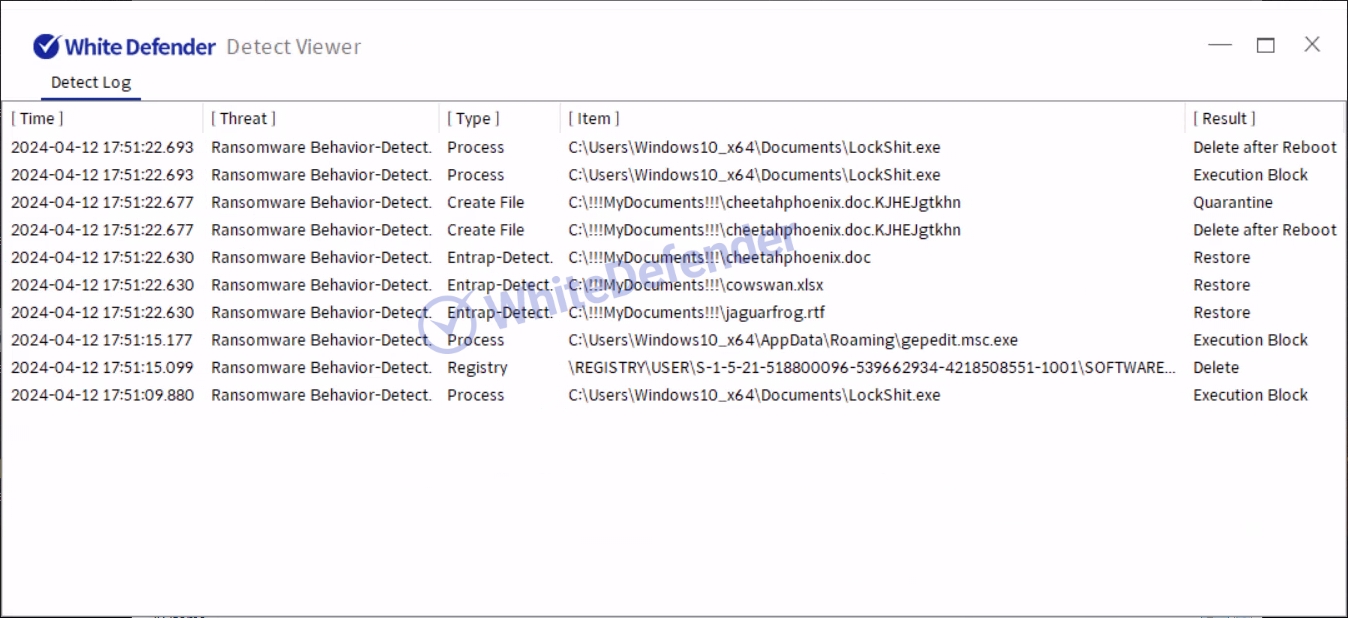

ホワイトディフェンダー対応

ホワイトディフェンダーランサムウェアの悪意のある行為やブロックの前に暗号化が行われるファイルに対してもリアルタイムで自動復元をサポートします。

[図9ブロックメッセージ]

- 前の記事

- Divinity ランサムウェア

- 次の記事

- Jaff ランサムウェア

公式ブログ

公式ブログ 公式YouTube

公式YouTube