- 랜섬웨어 보안

- 랜섬웨어 침해 분석, 랜섬웨어 종류, 랜섬웨어 보안 자료 제공

랜섬웨어 보고서

랜섬웨어 최신 정보를 확인 할 수 있습니다.

- 제목

- Vgod 랜섬웨어

- 등록일

- 2026-04-08

- 조회수

- 1142

Vgod 랜섬웨어 분석 (WhiteDefender)

1. 개요

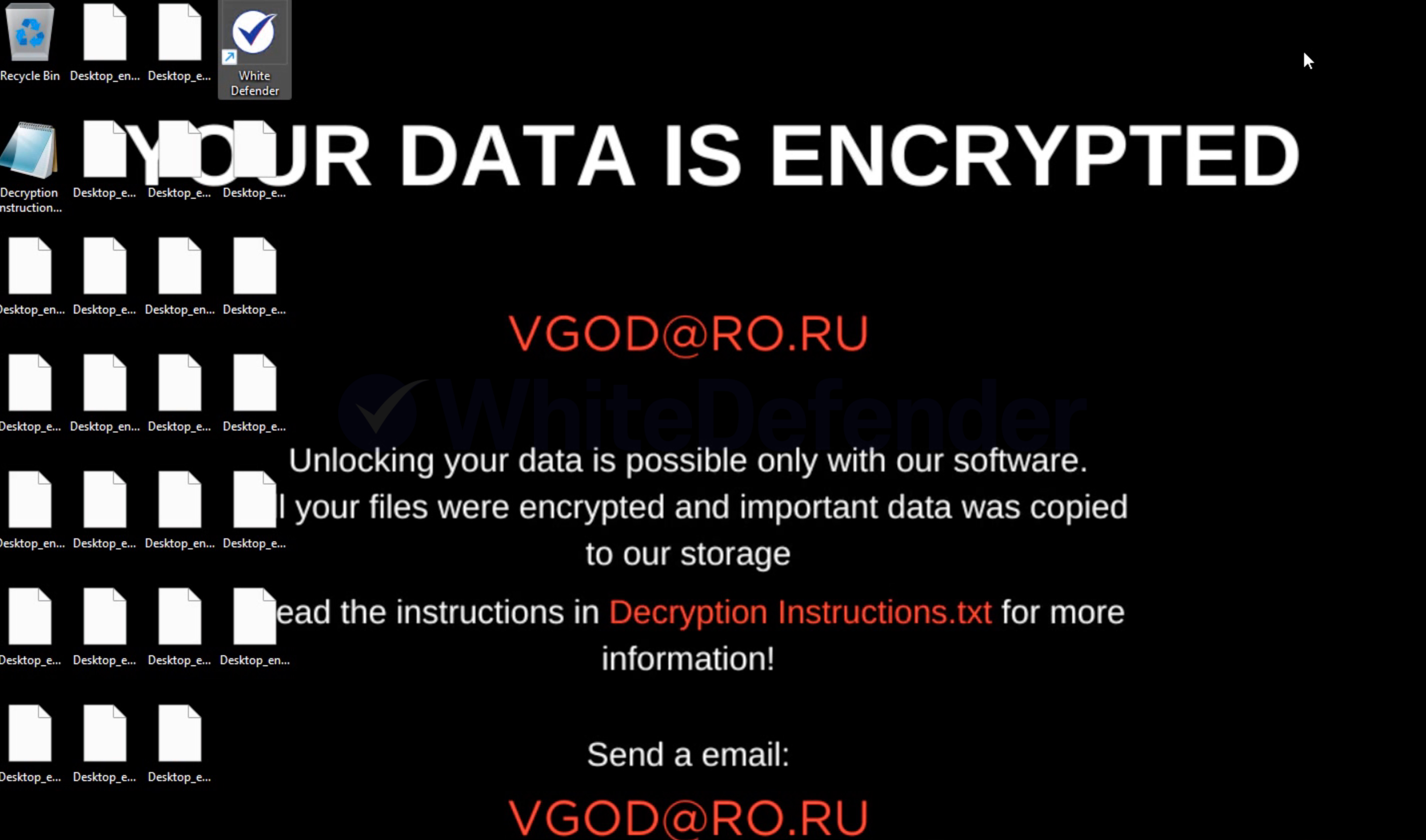

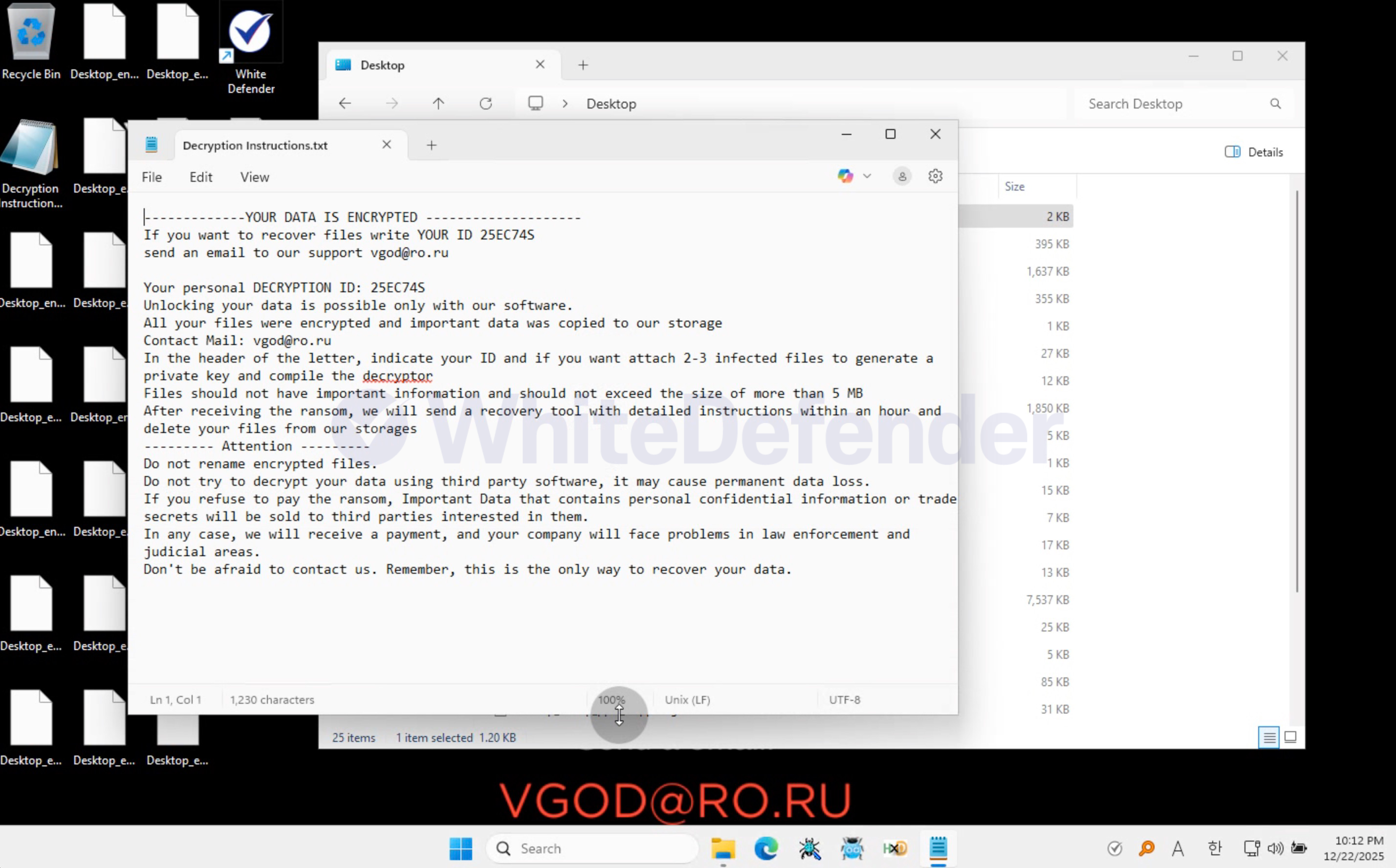

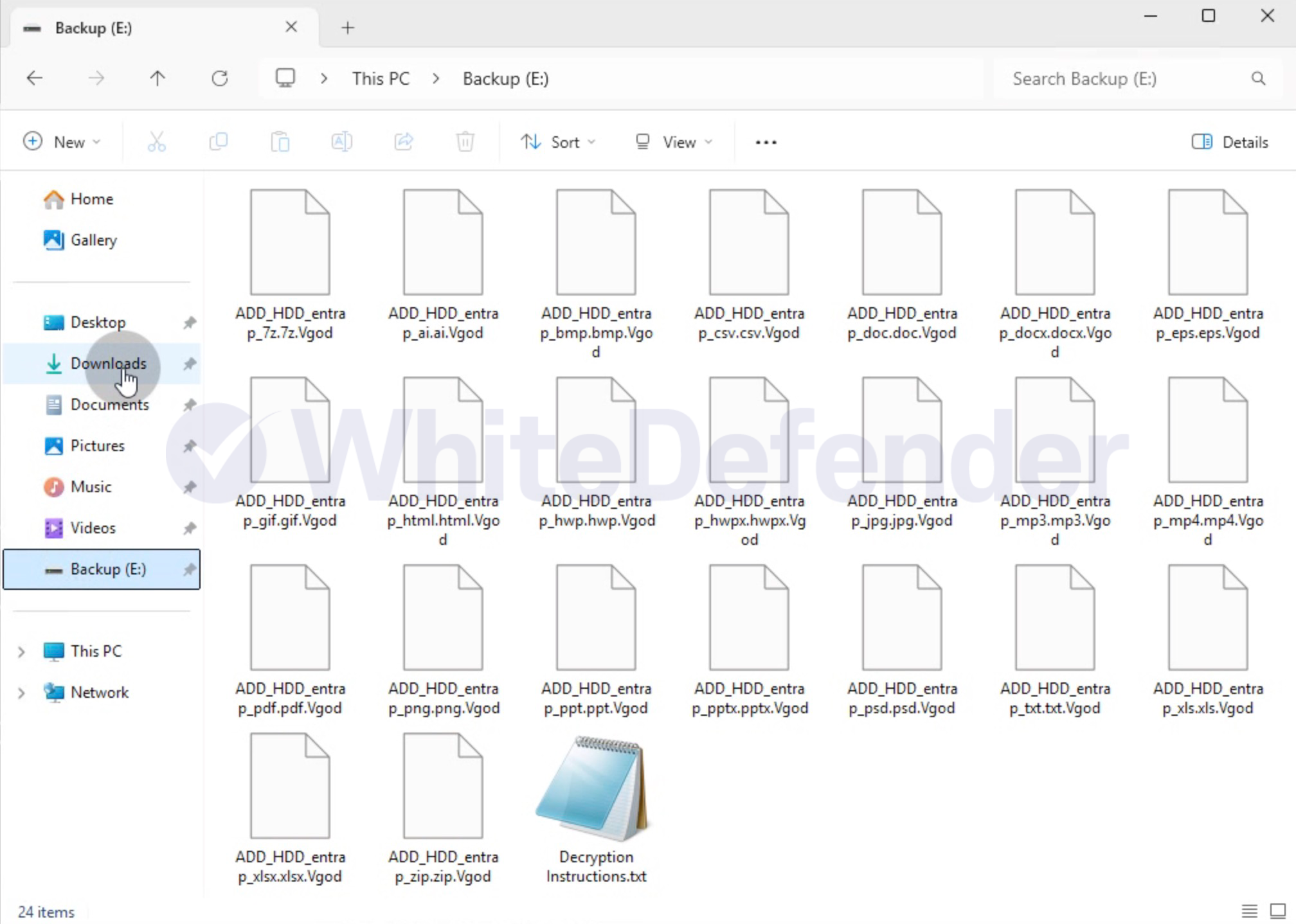

Vgod(브이갓) 랜섬웨어는 Windows 시스템에서 실행되며, 파일을 암호화한 뒤 [파일명.확장자.Vgod] 형태로 확장자를 추가합니다. 암호화 진행 후에는 Decryption Instructions.txt 랜섬노트를 생성하고, 바탕화면도 "YOUR DATA IS ENCRYPTED" 메시지로 변경해 랜섬웨어 감염 피해 사실을 사용자에게 알립니다.

랜섬웨어 정보 요약

| 항목 | 내용 |

|---|---|

| 랜섬웨어 명칭 | Vgod (브이갓) |

| 변경된 확장자 | .Vgod |

| 랜섬노트 | Decryption Instructions.txt / 바탕화면 안내 |

| 공격자 연락처 (노트 기준) | vgod@ro.ru |

샘플 식별자

| 항목 | 내용 |

|---|---|

| Size | 2.35 MiB |

| Type | PE32+ executable (GUI) x86-64, for MS Windows |

| MD5 | b0242990818149de592f1dea3f7eb085 |

| SHA1 | 1df73fb6562cce58700ff3edd869023253682a74 |

| SHA256 | 241c3b02a8e7d5a2b9c99574c28200df2a0f8c8bd7ba4d262e6aa8ed1211ba1f |

| SHA512 | d9861e756778ef3e13219ea4d8c8f674a924323aa4d86655faab65aa6f1460e7a6f24de8fb5f32c2174dd6af4f274b876c6777621466be9c3564770dadf0f45f |

| CRC32 | 86e2d5fb |

그림 1. Vgod 감염 후 바탕화면 변경 화면

2. 랜섬웨어 동작 특징

Vgod 랜섬웨어는 실행 직후 로컬 파일을 대상으로 암호화를 수행하며, 암호화가 진행되는 동안 랜섬노트 생성과 바탕화면 변경을 통해 사용자가 감염 사실을 즉시 인지할 수 있도록 합니다.

이번 테스트 및 관찰 결과를 기준으로, Vgod.exe는 문서 폴더 경로에서 실행되며 파일 암호화 시도와 랜섬노트 생성이 동시에 이루어집니다. 동작 패턴상 짧은 시간 내에 대량의 파일 쓰기(Write)와 이름 변경(Rename), 즉 암호화 및 확장자 변경이 집중적으로 발생하는 것이 특징입니다.

그림 2. Vgod 랜섬노트(Decryption Instructions.txt) 내용 화면

3. 랜섬웨어 감염 결과

랜섬웨어 감염이 진행되면 암호화가 수행되고, 랜섬노트가 생성되며, 암호화가 진행된 각각의 파일들은 확장자가 변경되어 사용할 수 없게 됩니다.

- 주요 문서·이미지 등 파일이 .Vgod 확장자로 변경되어 열람 불가

- Decryption Instructions.txt 랜섬노트 생성

- 바탕화면이 랜섬 메시지로 변경

- 랜섬노트에서 이메일(vgod@ro.ru)로 연락 요구 및 협박성 문구 확인 가능

그림 3. Vgod 랜섬웨어 감염 후 암호화된 파일 확장자(.Vgod) 변경 사례

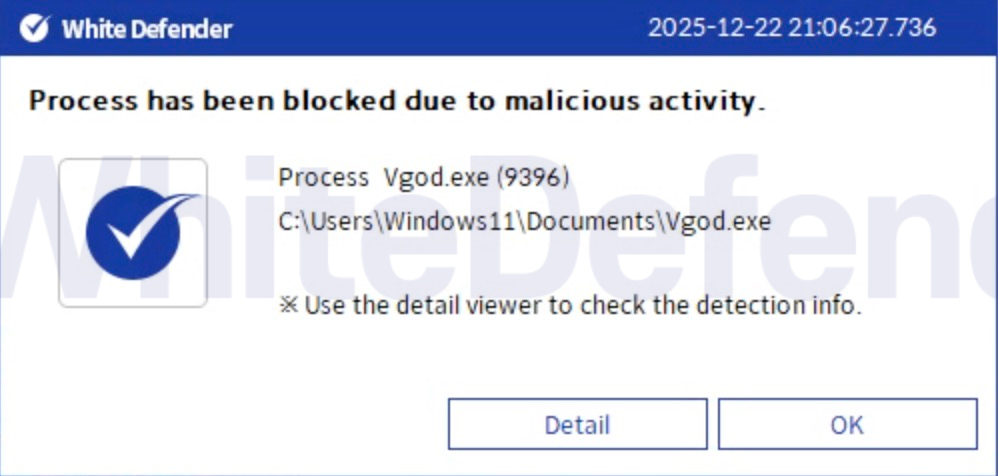

4. WhiteDefender 대응

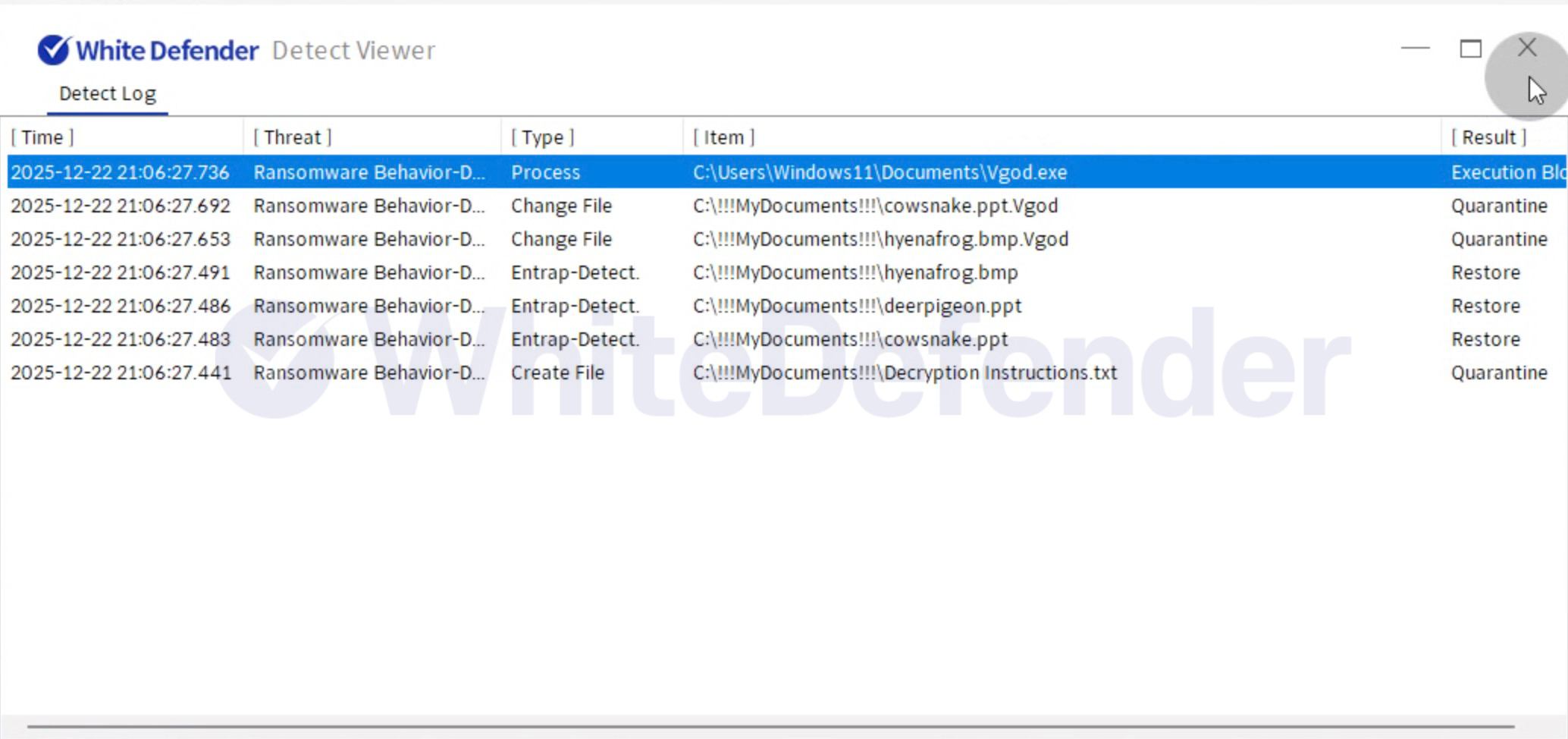

Detect Viewer 로그(그림 4) 기준으로 화이트디펜더는 Vgod의 파일 암호화 징후를 Ransomware Behavior‑Detect로 식별했고, Vgod.exe 실행을 Execution Block으로 차단했습니다. 이후 파일 변경 이벤트에 대해서는 격리(Quarantine) 및 복원(Restore) 결과가 각각 기록되어, 차단과 피해 최소화 조치가 동시에 수행된 것을 확인할 수 있습니다.

그림 4. WhiteDefender Detect Viewer 탐지 로그: Ransomware Behavior‑Detect 탐지 및 Execution Block / Quarantine / Restore 기록

그림 5. WhiteDefender 차단 알림 팝업: Process has been blocked due to malicious activity (Vgod.exe)

관련있는 기사

- 이전글

- 이전글 없음

- 다음글

- Pandora 랜섬웨어 분석

공식블로그

공식블로그 공식유투브

공식유투브